Il lontano 2 novembre 1988 fu un giorno molto particolare per la storia di Internet in quanto alle ore 18 uno studente della Cornell Univeristy lancio’ il primo programma di attacco in rete , il primo virus di una certa importanza che abbia mai raggiunto Internet.

Esso colpi le università di Boston e San Diego ma fortunatamente la somma dei siti colpiti rappresentava il 5 / 7 % di Internet ( che allora era costituita da 80.000 macchine);

subito molto programmatori volontari si diedero da fare per sconfiggerlo e dopo 24 ore riuscirono a scoprire un modo per bloccarlo.

Questa situazione lancio’ un campanello di allarme che porto’ per la prima volta a mostrare la vulnerabilità della rete soprattuto con la conseguente richiesta di pc connessi al mondo globale.

Il virus fino ad allora si limitavano a danneggiare localmente un pc tramite magari un floppy , ma ora lo stesso Virus poteva espandersi in maniera esponenziale.

Con poi la continua conferma di crescita di utenti nel mondo Web sono nati i discussi Antivirus ( a volte reputo troppo pesanti come Norton..) che aggiornati possono seriamente limitare i danni di un Virus.

Ultimamente sono diffusi anche i Malware e si comincia a sentire di virus dedicati al mondo Mac sempre piu crescente ed utilizzato.

Basti pensare a quanto scalpore ha suscitato il virus Love Bug nel 2000 che ha fatto danni per circa 10 miliardi di dollari o il recente Conficker dove secondo il New York Times ha infettato 9 milioni di computer al 22 gennaio 2009.(Nell’azienda precedente ad Atik ho dismesso questo virus in un area di laboratorio farmaceutico…e’ stata una vera avventura!);

In intenet vi sono molti siti che danno una stima di numero di utenti e siti connessi alla rete : Internet Stats .Nel 2001 eravamo circa 500 milioni..e se leggo bene sul sito ora siamo 2 miliardi ( 1 solo in Asia..!)

Di solito il virus Worm per diffondersi sfrutta una falla del servizio di rete Microsoft Windows , ma può essere trasmesso anche tramite memorie di massa USB, come pendrive o hard disk esterni infetti, tramite violazione delle credenziali di sistema nel caso in cui la password di amministratore locale sia banale oppure nulla, o tramite condivisioni di rete con permessi di scrittura. Nel caso in cui un utente con elevati privilegi (es. un amministratore di dominio) effettui l’accesso ad una macchina infetta, il worm si può propagare su altre macchine della rete anche non vulnerabili.

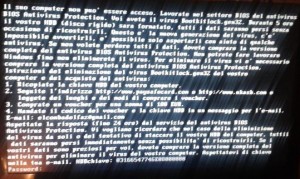

Ma con i tempi si evolvono anche i virus e le metologie di attacchi , infatti purtroppo recentemente con mio grosso stupore ho visto apparirmi un bel messaggio sul monitor ( come in figura ) dove in sintesi si “consigliava” si pagare una certa somma di 100 Euro entro 5 ore per avere una password e sbloccare questo messaggio senza perdere dati, come minacciato dal messaggio.

A prima vista non mi sono preoccupato molto in quanto , come già successo ed essendo una macchina Windows 7 di test , pensavo ad un attacco virus lato sistema operativo e quindi come risolto da un nostro cliente bastava eliminare il processo richiamato nell “Esecuzione automatica” e alla peggio smanettare un po’ su qualche libreria .

Ma ho notato che purtroppo il pc si era riavviato presentando il messaggio del virus prima ancora dell’avvio di Windows e non potevo neanche accedere in modalità provvisoria o di ripristino.

Provando a usare l’ Hard Disk come disco esterno non riuscivo a vederlo e anzi mi appariva l’errore di “impossibile riconoscere disco” …e quindi li ho confermato i miei dubbi… : per la prima volta ho subito un attacco direttamente sul Mbr…

Il Master Boot Record infatti è il settore di avvio che consiste nei primi 512 byte (mezzo kylobyte) dell’ hard disk che contiene la sequenza di comandi necessaria per l’avvio del sistema operativo.;

Esso contiene la tabella delle partizioni per il disco e una piccola quantità di codice eseguibile che è usata dal PC per caricare ed avviare il settore di avvio della partizione segnata come attiva ad esempio ; la posizione è sempre il primo settore del disco.

“Da Wikipedia”

Il processo d’avvio è diverso a seconda che il disco sia partizionato o meno. In entrambi i casi il bios trasferisce il controllo al primo settore del disco dopo averlo letto in memoria. Successivamente, se il disco è partizionato, il settore contiene il codice di selezione della partizione che carica il primo settore della partizione selezionata al suo posto e trasferisce il controllo a questo; altrimenti, se non ha partizioni, è il settore stesso che carica il sistema operativo

Infatti tornando al mio caso questo virus è un ‘ evoluzione di uno precedente che , sul sistema operativo già caricato , lanciava una schermata dove veniva minacciato l’utente ad esempio di essere indagato dalla Guardia di Finanza per consultazione o detenzione materiale pornografico e addirittura proposta una soluzione dalla stessa Guardia di finanza scaricabile da qui : Rimozione Virus e questo video spiega bene le tipologie e fornisce consigli a riguardo : Gdf Avvisi Virus

Ce ne sono molti di questi Falsi messaggi come il “Metropolitan Police” di Gran Bretagna che indagherebbe su attività illegali dell’utente colpito.

Tutto questo perchè ?

Mentre molti virus o attacchi sono dimostrativi o dannosi al pc ma non alle proprie finanze, questa modalità di minaccia è solo il modo fraudolento e di guadagno illecito sviluppato da hacker informatici al fine di raccogliere soldi da utenti in quanto questo virus chiamato ransomware richiede all’ utente di effettuare immediatamente il pagamento al fine di ripristinare il controllo della workstation infettata. Un’altra variante presente in precedenza,era conosciuta per sostituire il desktop di Windows con un avviso fasullo presumibilmente originato da parte della Polizia Federale Tedesca

A mio parere questa situzione lascia un senso di paura e di invasione della propria privacy all’utente che inesperto e incredulo magari ( senza magari forse!) paga piuttosto le 100 euro credendo di risolvere il problema come se poi veramente una volta pagato l’hacker aspetta pronto per comunicare la password di sblocco come fosse in un servizio di call center….e anzi lascia il povero utente con 100 euro in meno e il disco formattato….

Nella fattispecie il mio ospite sgradito ho scoperto essere una nuova variante di un Trojan Microsoft chiama “Popureb” che scava così profondamente nel sistema che l’unico modo per sradicarla è quello di tornare allo stato di Windows originale come confermato da Chun Feng, un ingegnere con il Microsoft Malware Protection Center (MMPC) riferendo informazioni sul blog della compagnia.

“Se il sistema viene infettato da Trojan: Win32/Popureb.E, vi consigliamo di fissare il MBR e quindi utilizzare un CD di ripristino per ripristinare il sistema ad un pre-infetto stato”, ha detto Feng.

Un disco di ripristino di Windows e si ritorna alle impostazioni di fabbrica.

Cosa e come interagisce con il bios questo virus ?

Malware come Popureb sovrascrive il master boot record del disco rigido , il primo settore – settore 0 – i e il rootkit è effettivamente invisibile sia al sistema operativo e software di sicurezza grazie a particolari tecniche di programmazione riesce a rendersi completamente invisibili all’utente, ai programmi applicativi e all’intero sistema operativo. All’inizio del 2010, ad esempio, Microsoft sostenuto con un rootkit denominato “Alureon” che infetta i sistemi Windows XP e macchine paralizzate dopo un aggiornamento di sicurezza Microsoft.

Non mi è quindi restato che tentare di recuperare i dati ma anche appoggiandomi a programmi quali Edr 2005 che eseguito come boot lancia un sistema operativo da Cd e di solito mi vede tutte le partizioni in modo che con il supporto di una chiavetta posso recuperare piano piano i dati , ma non in questo caso..anche Edr non mi riusciva a vedere nessuna partizione.

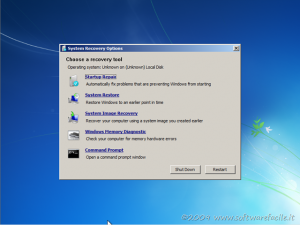

Leggendo soluzioni a riguardo ho optato per un boot da Dvd di Windows 7 e una volta caricati i tool vari di ripristino ( foto ) sono andato in Dos e ho notato che sotto la lettera X: avevo una cartella Windows il che’ mi ha fatto pensare che una sorta di partizione in realtà la vedeva.

In questo modo sono riuscito ad utilizzare l’utility Diskpart ( Comandi in Diskpart) presente sotto la cartella System32 di X:

per settare un volume e una partizione logica al mio disco da 250 Gb di cui sintetizzo sommariamente i passi per creare una partizione primaria :

****************************************

Al prompt DISKPART digitare:

select diskn

Selezionare il disco n nel quale si desidera creare la partizione primaria o estesa.

Al prompt DISKPART digitare una delle istruzioni seguenti:

create partition primary [size=n] [offset=n] [ID=byte | GUID] [noerr]

oppure

create partition extended [size=n] [offset=n] [noerr]

oppure

create partition logical [size=n] [offset=n] [noerr]

Al prompt DISKPART digitare:

assign letter=D

****************************************

Ho poi fissato l’Mbr tramite i comandi di Dos Fixmbr

Una volta creata la partizione e fatto ripartire il Dvd mi veniva riconosciuto il disco .

Ho quindi opportunamente poi formattato e reinstallato il sistema operativo.

Ne sono uscito perdente per il recupero dati ( per fortuna era un pc di test con programmi quindi facilmente reinstallabili ) ma vincente in quanto anche se non in tempi rapidi sono riuscito a fare riconoscere il disco e rifissare l’mbr per rendere di nuovo il disco utilizzabile e riconosciuto all’avvio.

Quindi dalla mia esperienza consiglio vivamente di munirsi di backup continui e su Hard Disk che non vengono utilizzati ma messi “nel cassetto” e soprattutto di aggiornare sempre l’antivirus e se si ha tempo di informarsi sulle nuove ma sempre dannose minacce..

Buona protezione a tutti.

Simone

Volevo riportare una bella spiegazione di un comportamente di un rootkit in un caso :

Link risoluzione emilinazione ad un Virus simile ma all’avvio del Sistema Operativo :

https://www.tgsoft.it/italy/news_archivio.asp?id=465

https://www.protezioneaccount.com/2011/12/virus-su-pc-attenzione-ai-falsi-avvisi.html